篇幅有限

完整内容及源码关注公众号:ReverseCode,发送 冲

京东搜索从实践中学习系列丛书

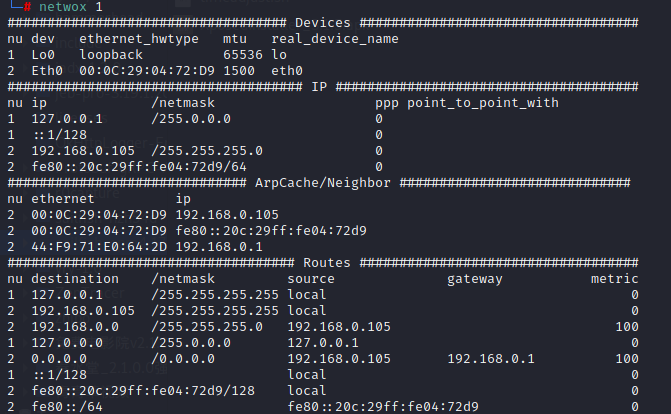

网络工具集:netwox

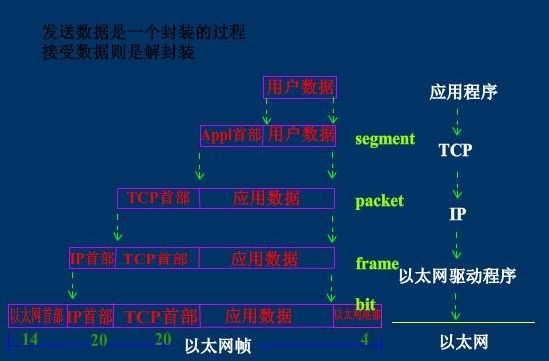

网络层:MAC/IP/ARP/DHCP

传输层:IP/TCP/UDP/ICMP(ping,traceroute)

应用层:DNS/Telnet/NC/FTP

ARM设备武器化指南·破·Kali.Nethunter.2020a.上手实操

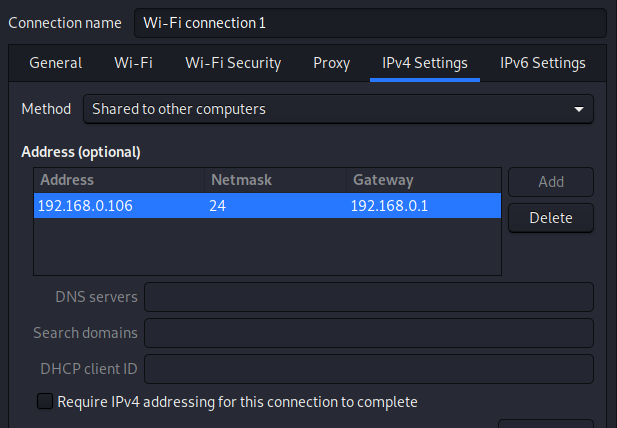

配合有线,无线网卡,手机wifi,4g该手机将会有4个ip地址。

网卡NDS Lookup

给指定网卡配置路由器

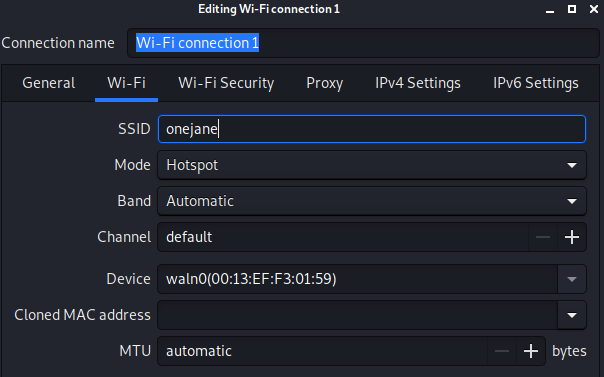

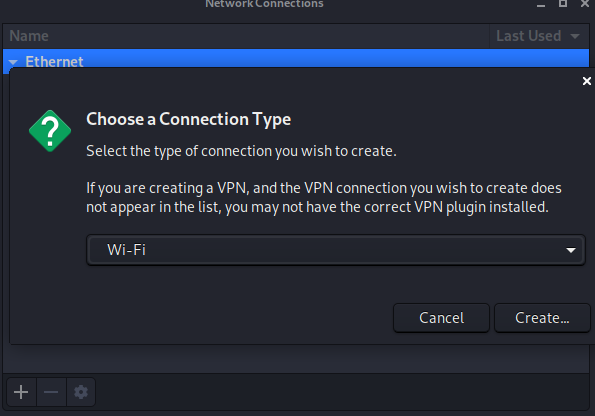

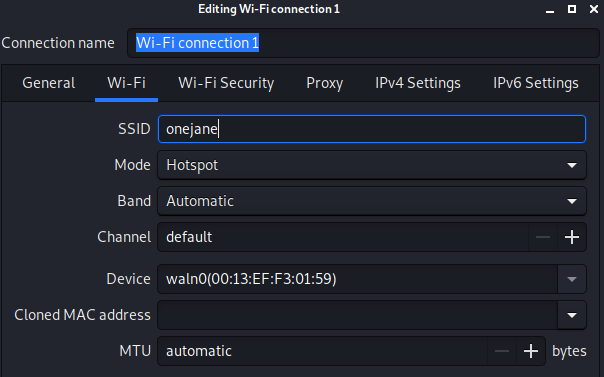

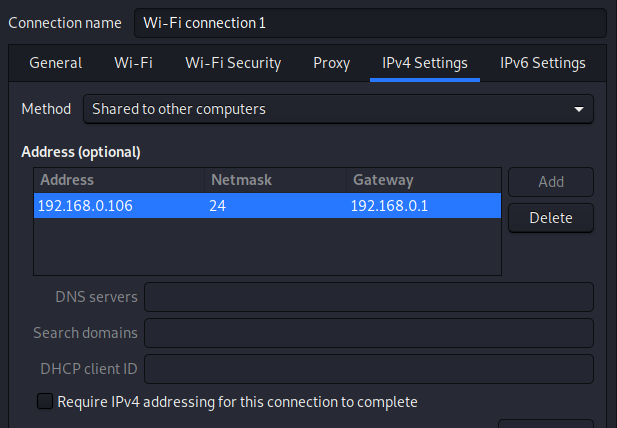

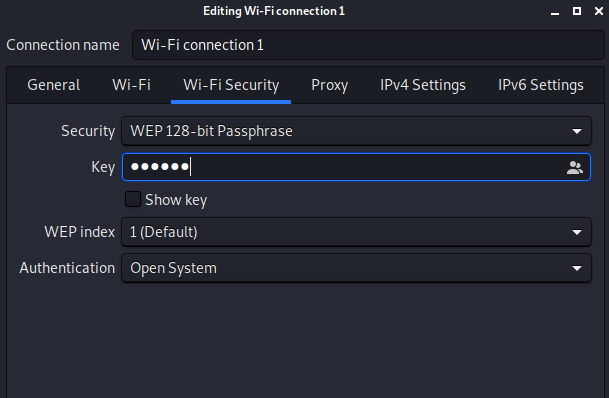

给kali插入一块Ralink 802.11n网卡

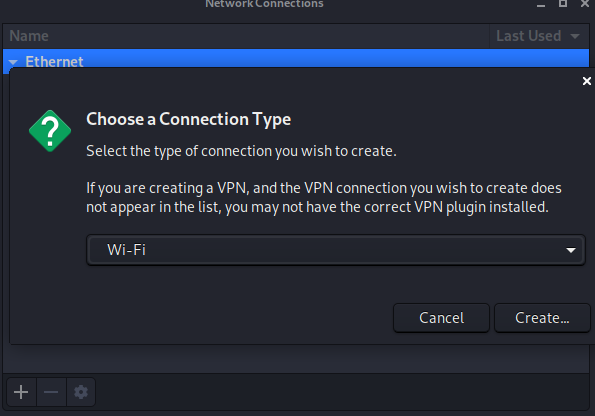

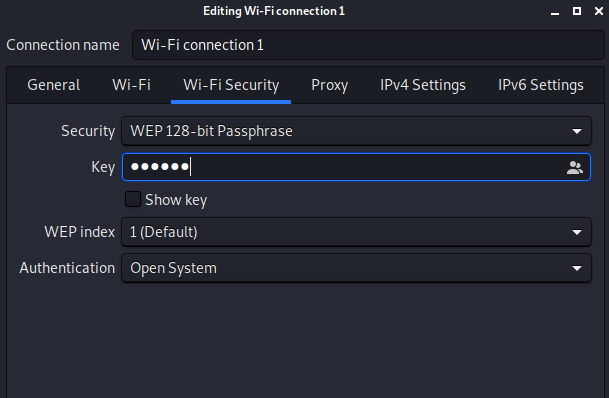

nm-connection-editor

保存后ifconfig查看wlan0的ip,移动端就可以收到wifi信号了,jnettop结合wireshark抓包经过该网卡的全部流量。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

| ifconfig wlan0 down

ifconfig wlan0 up

ssh root@192.168.0.107 连接kali nethunter

nethogs,jnettop 和 kali linux中抓的结果一致

apt install netwox 创造任意tcp,udp数据报文,网络欺骗,自行发包

netwox 55 -i 192.168.0.107 判断内网主机是否存活

netwox 171 充当客户端请求dhcp

netwox 179 根据自己ip获取dhcp服务器信息

netwox 3 -a www.163.com

netwox 3 -a 192.168.0.0/24

netwox 38 -l 192.168.0.8 -m 192.168.0.9

netwox 34

nentwox 74 -i "192.168.0.107" 洪水攻击

netwox 94 -i 192.168.0.7 -p 8888 -c "/bin/sh -c ifconfig" 远程调用指令

netwox 93 -P 8888

netwox 87 -i 192.168.0.7 -p 80 发送消息

netwox 89 -P 80 接受消息

netwox 95 -i 192.168.0.7 -p 8888 "nohup.out" 获取目标机的文件

netwox 95 --help

netwox 93 -P 8888

netwox 96 -i 192.168.0.7 -p 8888 -f get-pip.py -F get-pip.py 传输文件

netwox 93 -P 8888

netwox 51 -i 220.181.38.148

netwox 67 -i 192.168.0.7 -p 1-100

netwox 59 -i 192.168.0.7 洪水共计

netwox 88 -i 192.168.0.7 -p 80 发送udp的包

netwox 90 -P 80

nc -l 8888 > get-pip.py

nc 118.126.66.192 8888 < get-pip.py

|

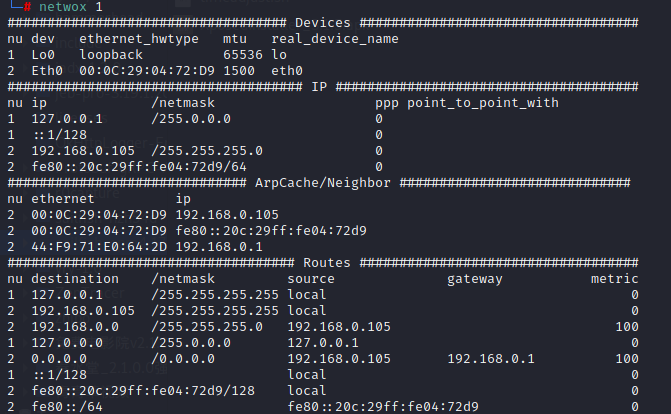

arp缓存表,路由表

树莓派刷安卓10

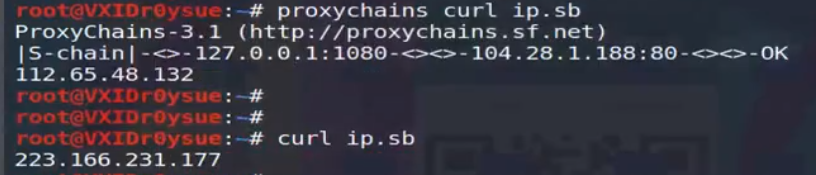

4G代理

pip install https://github.com/shadowsocks/shadowsocks/archive/master.zip 在kali nethunter下载shadowsocks-3.0.0

ssserver –version

ssserver -k “123456” -m rc4-md5

pip install https://github.com/shadowsocks/shadowsocks/archive/master.zip 在kali linux下载shadowsocks-3.0.0

sslocal –version

ssserver –version

sslocal -s 192.168.0.4 -p 8388 -k “123456” -m rc4-md5

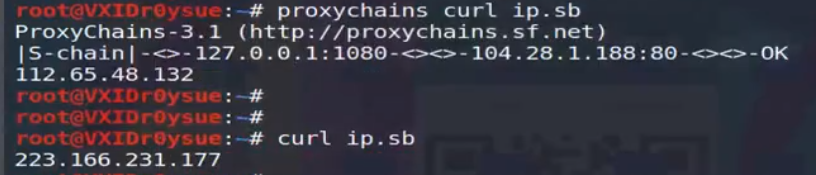

vim /etc/proxychains4.conf

socks5 127.0.0.1 1080

proxychains curl ip.sb => proxychains => sslocal => nps => 内网穿透 -> npc -> sserver -> 4G

搭建NPS服务器 => 新增客户端

下载linux_arm64_client.tar.gz 执行新增客户端后生成的npc命令

建立隧道

sslocal -s 118.126.66.193 -p 58388 -k “123456” -m rc4-md5

112.65.48.132 是手机的ip,在手机端curl ip.sb

pip install pysocks

1

2

3

4

5

6

7

| import requests

r = requests.get('http://httpbin.org/ip')

print(r.text)

proxy = {"http":"socks5://127.0.0.1:1080","https":"socks5://127.0.0.1:1080"}

r2 =requests.get('http://httpbin.org/ip',proxies =proxy)

print(r2.text)

|

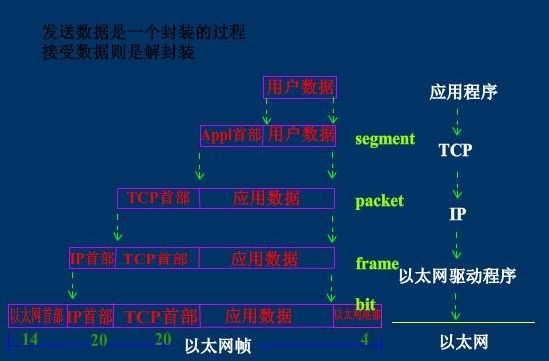

美团点评移动网络优化实践

TCP协议详解

UDP协议的详细解析