篇幅有限

完整内容及源码关注公众号:ReverseCode,发送 冲

https://m.wcbchina.com/invite/invite.html

抓包

注册url

POST https://m.wcbchina.com/api/userRegister/registerByInvite?rnd=0.5886187290129845

参数

{“auth”:{“timestamp”:1618717702730,”sign”:”81D4F3A45B3202E33971304201135FE5”},”phone”:”15806204095”,”validateCode”:”123”,”inviteCode”:””}

分析

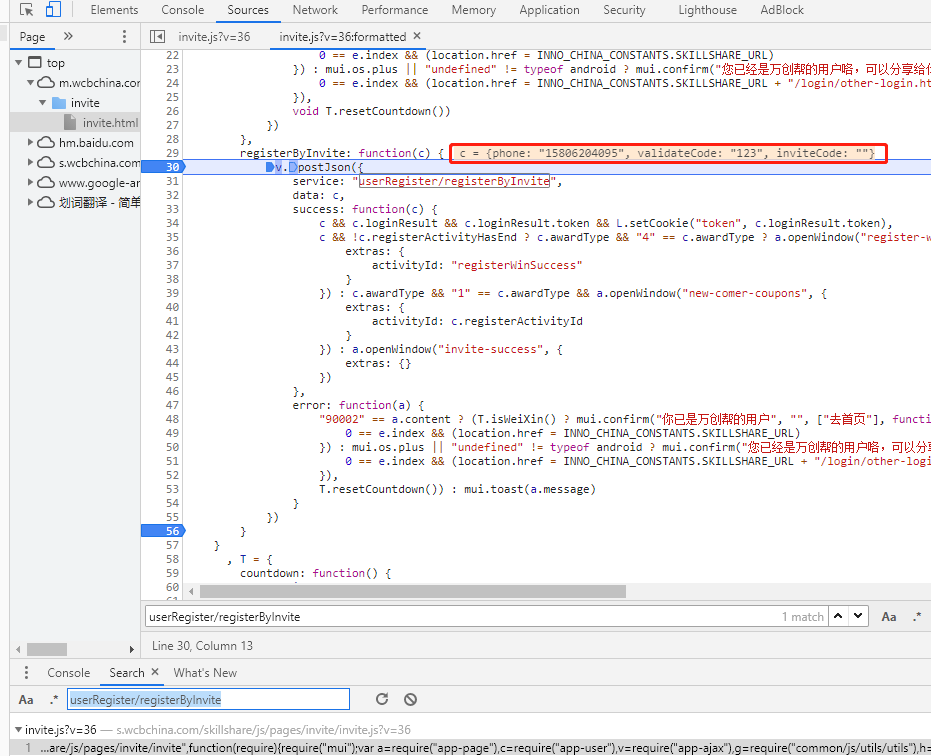

搜索userRegister/registerByInvite,进入函数中,打上断点,发起注册请求,此刻的参数中害没有出现加密参数sign,postJson时传递了一个大json数据包括参数service,data和方法success,error

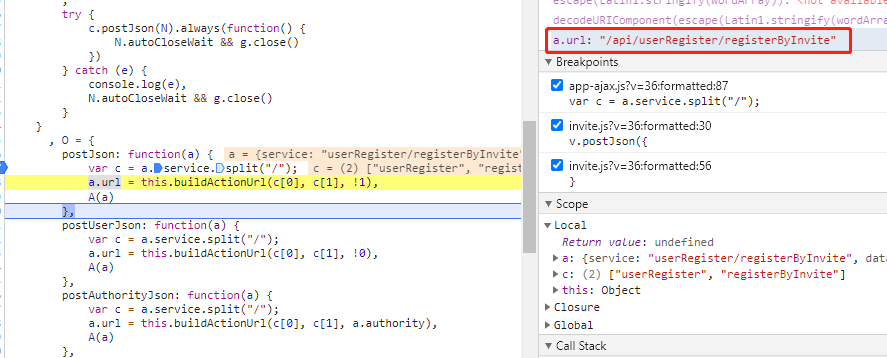

进入postJson方法,发现重组了请求地址,这就是为什么搜索api/userRegister/registerByInvite不到的原因

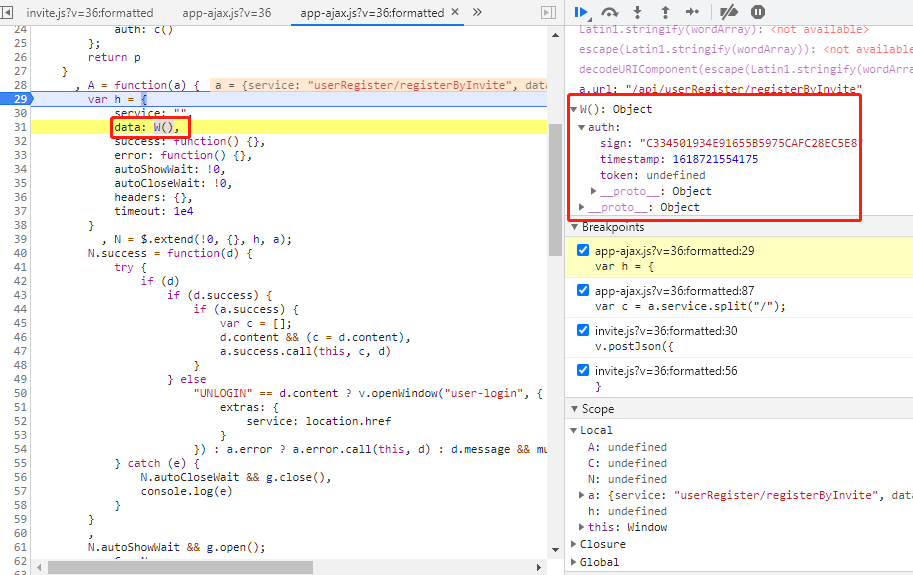

跟进A(a)函数,发现其中的h对象中是data参数有W()构成,W()正是构成sign的关键函数

完整源码请关注微信公众号:ReverseCode,回复:JS逆向